Zoals sommige van jullie weten post ik regelmatig op Linkedin wanneer ik phishingmails ontvang die niet door de reguliere spamfilter(s) afgevangen worden. Hiermee hoop ik lezers bewust te maken van de gevaren van phishing en bespaar ik hopelijk, ook al is het maar bij een persoon, ellende.

Deze keer besloot ik om te klikken en de aanval verder te onderzoeken.

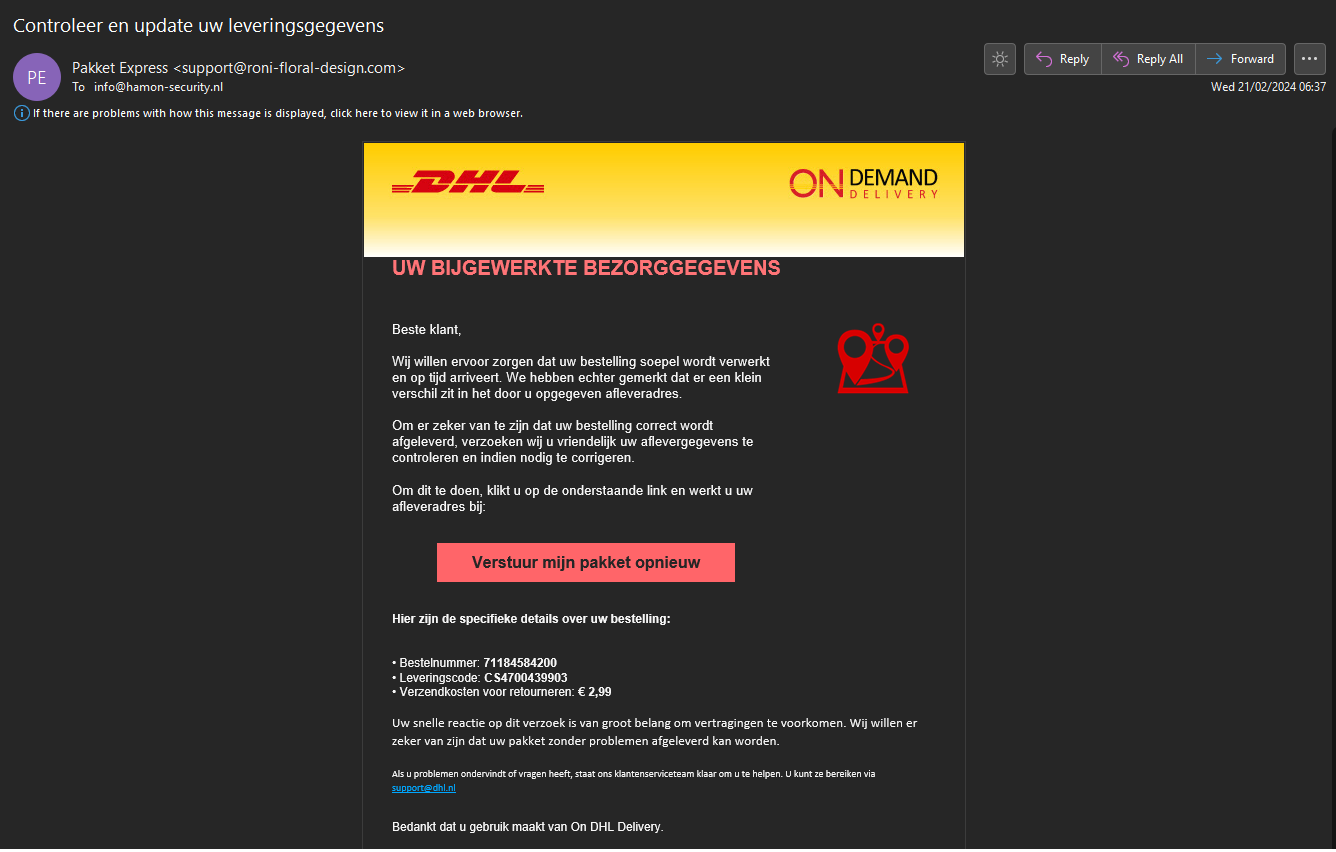

Als we de mail zelf lezen zien we al enkele aanwijzingen dat dit niet een legitieme mail afkomstig van DHL is. Zo is de afzender “Pakket Express support@roni-floral-design.com” en zien we dat bepaalde links niet werken of naar een ander domein wijzen. Als we over de actieknop bewegen zien we dat de link verwijst naar: https://sitoteka.com/google.php. Ook dit is een indicatie dat de mail niet daadwerkelijk afkomstig is van DHL. Wanneer op de link geklikt wordt zien we dat we direct doorgestuurd worden naar een .nl domein, wat opvallend is. Hierover later meer.

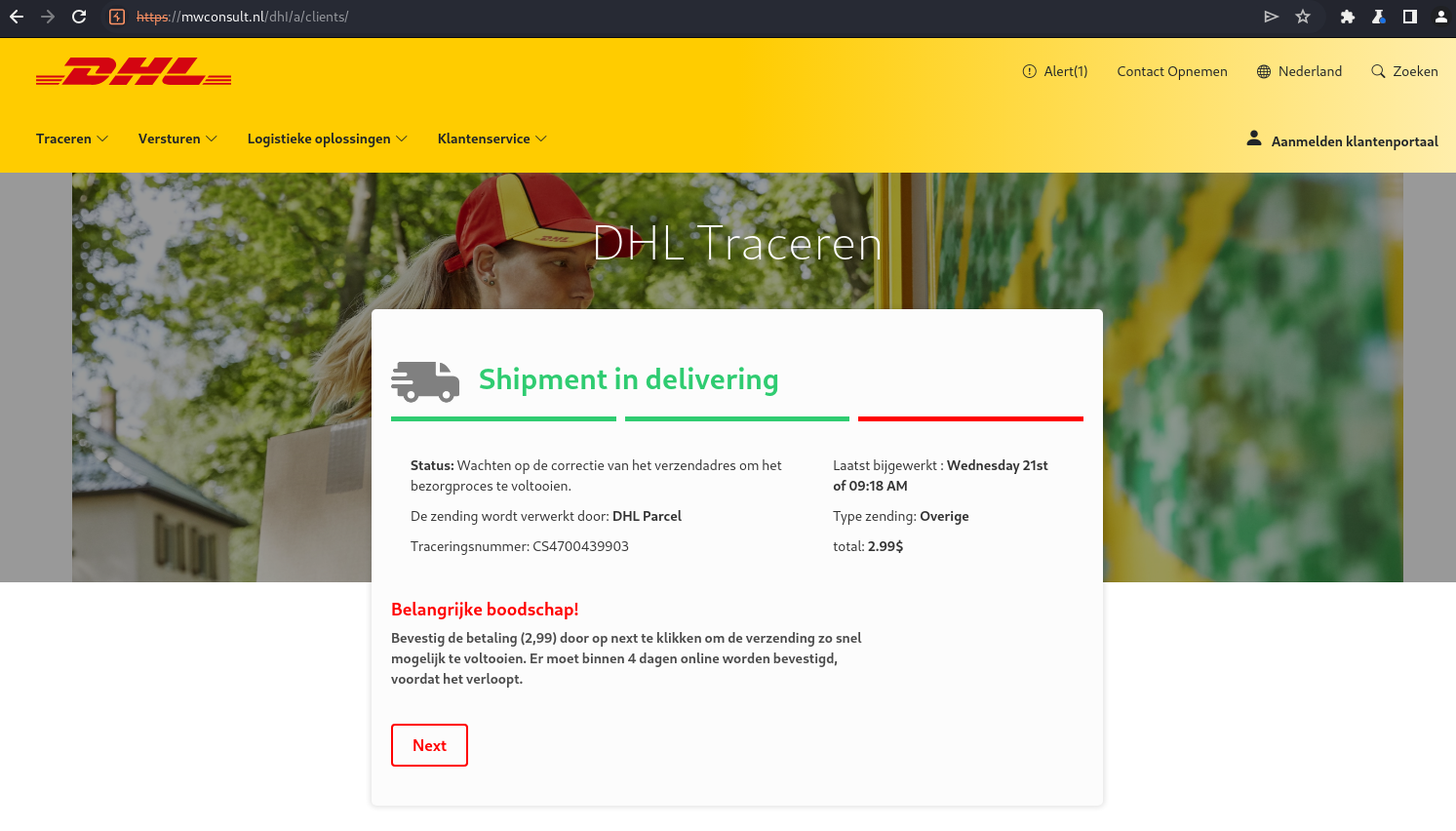

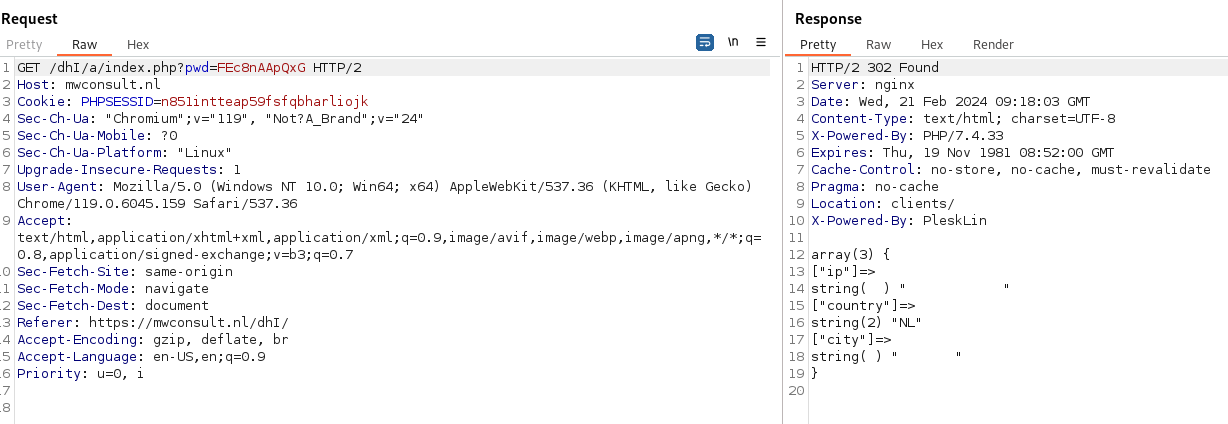

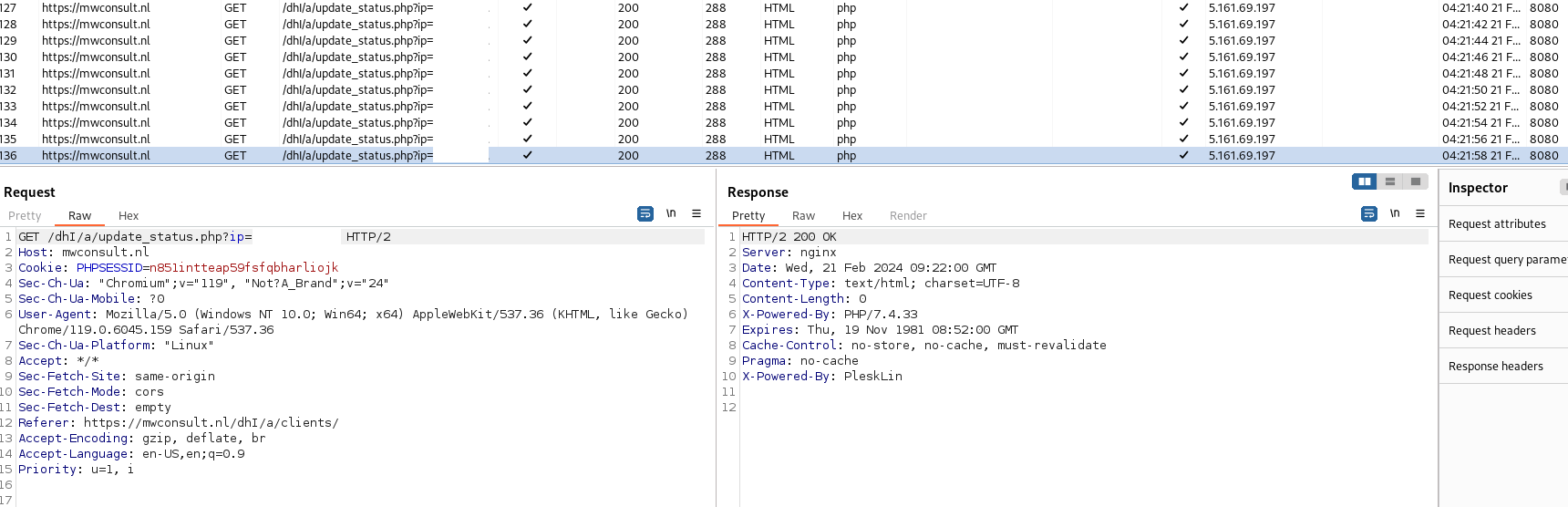

Als we kijken wat er achter de schermen gebeurd zien we dat er direct een bericht gestuurd wordt waarbij het IP adres, het land en de sted van het potentiele slachtoffer verstrekt wordt.

Vervolgens wordt er in korte tijdsintervallen een “beacon” gestuurd dat de bezoeker nog actief is.

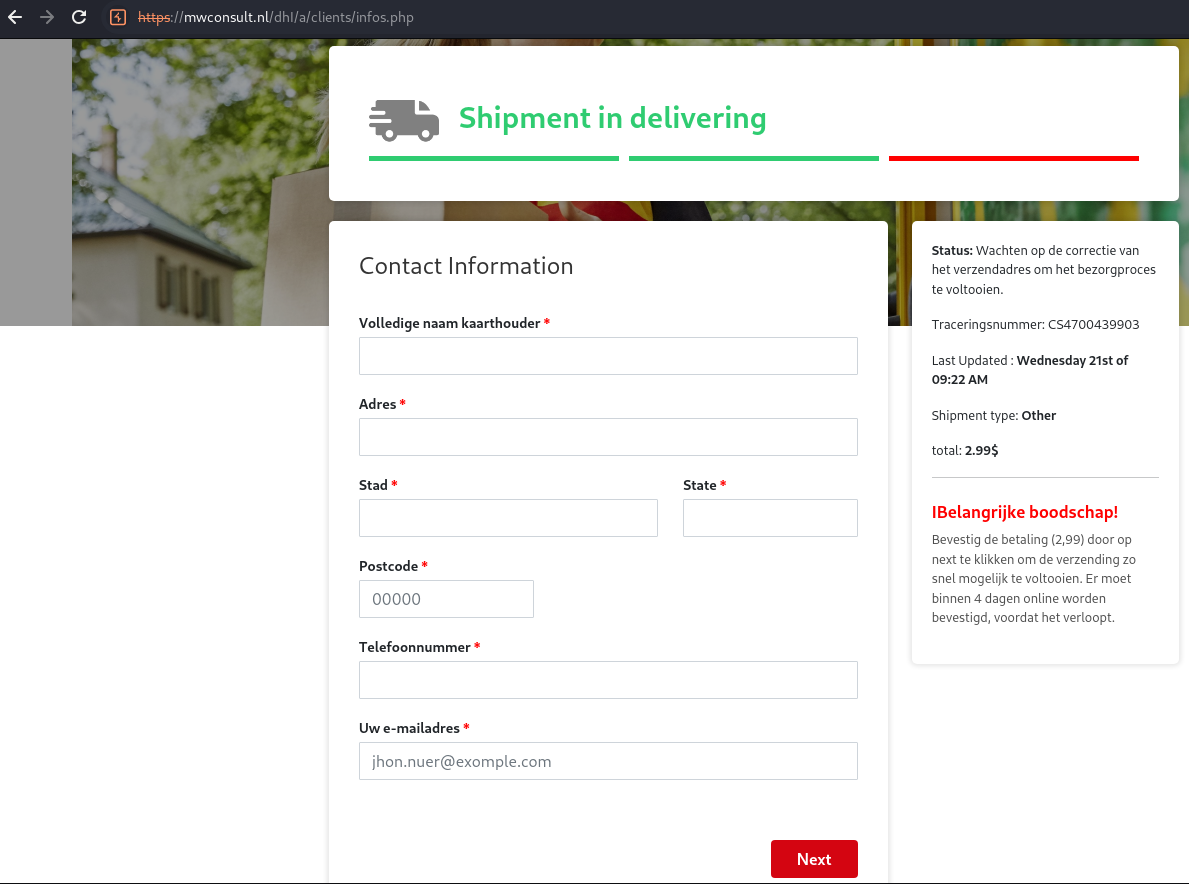

Dit wordt waarschijnlijk gebruikt voor statistieken om te kijken hoe succesvol een dergelijke pagina is. Als we de pagina zelf verder onderzoeken zien we dat alle links niet werken, en daarmee de gebruiker vastgehouden wordt op de pagina. Vervolgens wordt gevraagd om de contactgegevens van het slachtoffer. Wat opvalt is dat wanneer we niets invullen we toch doorgestuurd worden naar de volgende pagina, hoewel de asteriks naast de velden impliceert dat deze verplicht zijn om in te vullen.

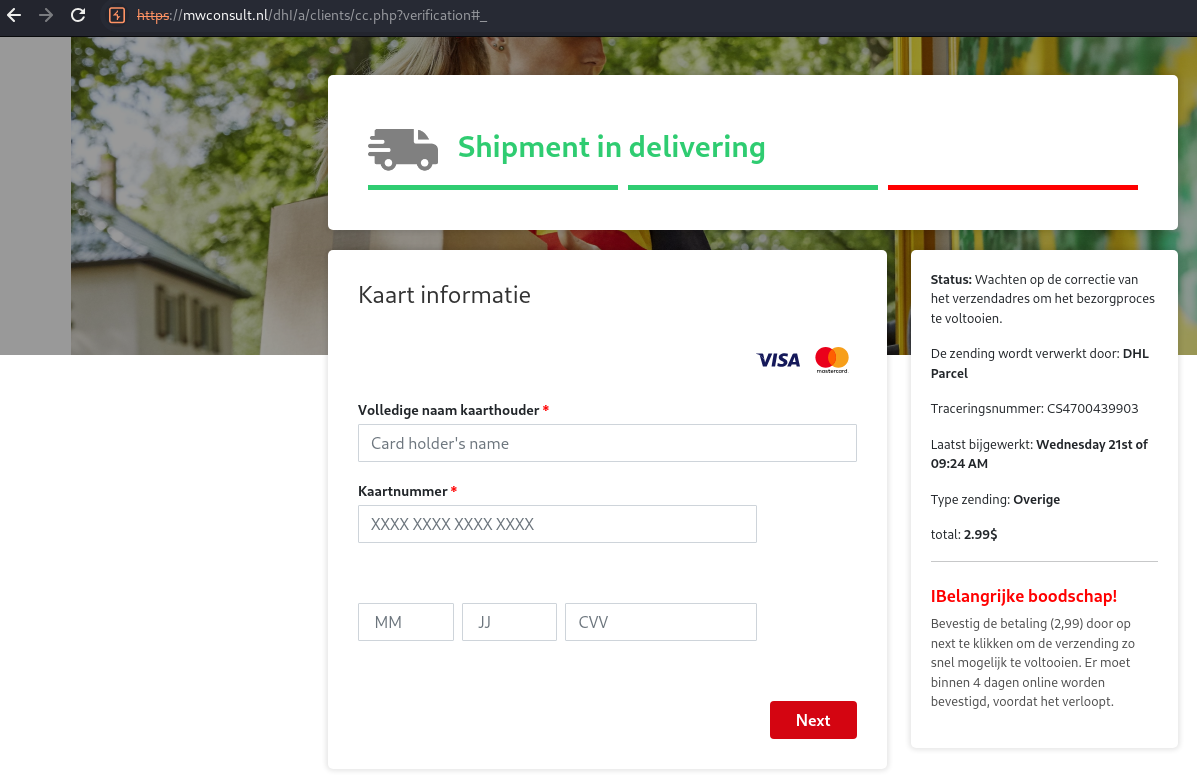

Vervolgens wordt er gevraagd om creditcard gegevens. Hier wordt wel gecontroleerd op validiteit. Het doel blijkt dus om creditcardgegevens te bemachtigen.

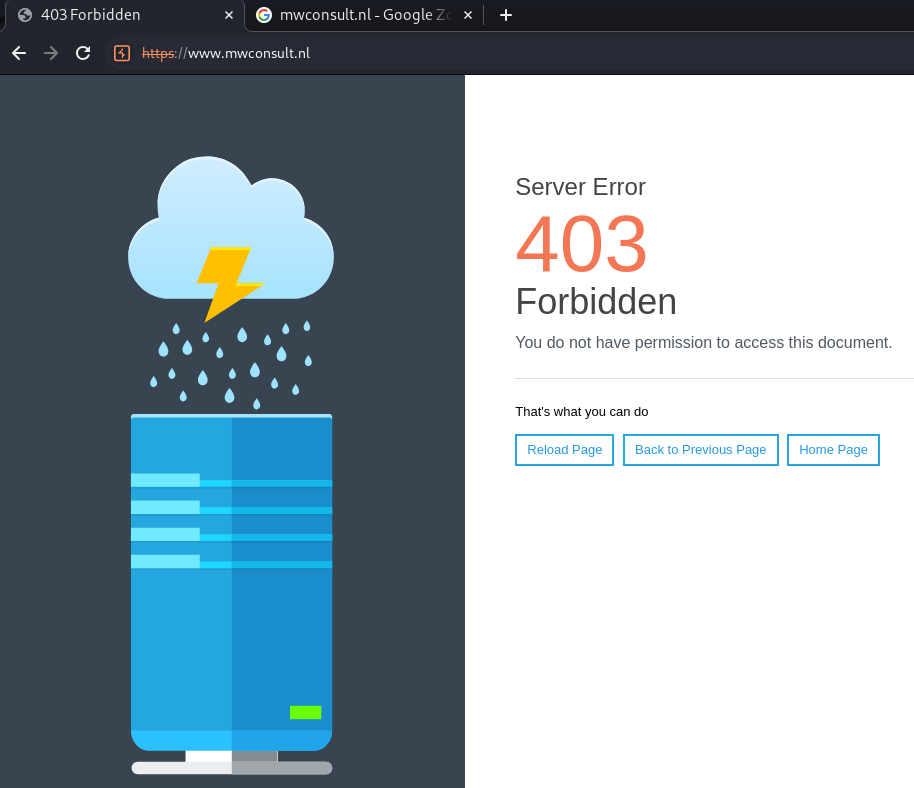

Op dit moment besluit ik dat ik genoeg informatie heb over de desbetreffende aanval. Bij verder onderzoek naar het gebruikte domein voor de phishingaanval zien we dat hier gebruik gemaakt wordt van een .nl domein, namelijk mwconsult.nl. Als we de hoofdpagina van de website willen bereiken krijg ik een 403 Forbidden, wat vreemd is:

Bij een whois query via SIDN zien we geen gegevens die we kunnen gebruiken om de oorsprong of de eigenaar (in dit geval eigenaresse) te achterhalen.

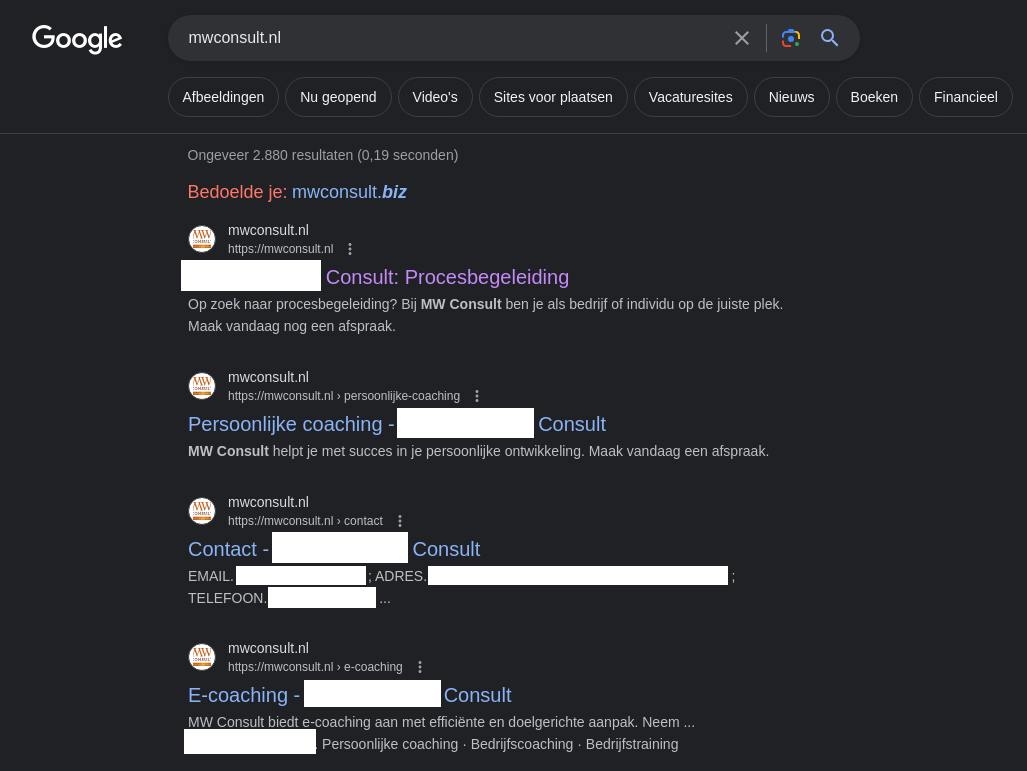

Een snelle zoekopdracht op Google levert meer bruikbare informatie op:

Het domein blijkt in beheer te zijn van een persoon die diensten aanbiedt op het gebied van persoonlijke ontwikkeling en coaching. Bij de resultaten staat ook de naam van de persoon en contactgegevens bestaande uit email en telefoonnummer. Ik heb via mail laten weten dat het domein gebruikt wordt voor phishing doeleinden en dat deze mogelijk gehackt is door kwaadwillenden. Hopelijk wordt er snel actie ondernomen en worden de gebruikte pagina’s offline gehaald zodat er geen (verdere) slachtoffers zullen vallen.

P.S.: Natuurlijk is bovenstaand allemaal uitgevoerd in een veilige, afgesloten omgeving om eventuele malware en/of andere risico’s te minimaliseren.